ArtykułyHłasko, powrót Malcolma, produkcja dla miłośników „Bridgertonów” i nie tylko

ArtykułyHłasko, powrót Malcolma, produkcja dla miłośników „Bridgertonów” i nie tylko Anna Sierant1

Anna Sierant1 ArtykułyAkcja recenzencka! Wygraj książkę „Cud w Dolinie Poskoków“ Ante Tomicia

ArtykułyAkcja recenzencka! Wygraj książkę „Cud w Dolinie Poskoków“ Ante Tomicia LubimyCzytać1

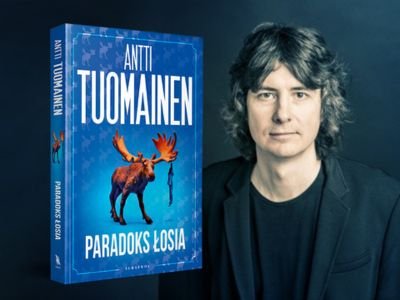

LubimyCzytać1 Artykuły„Paradoks łosia”: Steve Carell i matematyczny chaos Anttiego Tuomainena

Artykuły„Paradoks łosia”: Steve Carell i matematyczny chaos Anttiego Tuomainena Sonia Miniewicz2

Sonia Miniewicz2 ArtykułyBrak kolorowych autorów na liście. Prestiżowy festiwal w ogniu krytyki

ArtykułyBrak kolorowych autorów na liście. Prestiżowy festiwal w ogniu krytyki Konrad Wrzesiński15

Konrad Wrzesiński15

- Polecamy

Jak nie dać się złapać na wędkę. O bezpieczeństwie urządzeń mobilnych

Zadbaj o swoje (cyber)bezpieczeństwo

Żyjemy w coraz bardziej ucyfrowionym świecie. Wszystko, co tylko można przenieść do internetu, przenosimy. W sieci się komunikujemy, oddajemy rozrywce i nauce, robimy zakupy, załatwiamy sprawy urzędowe. Bo tak jest szybciej, taniej, wygodniej. Zwłaszcza że "podręczne centrum operacyjne", czyli smartfon, mamy zawsze ze sobą. Dotąd ta opowieść brzmi jak bajka - niestety, jak każda bajka, i ta ma negatywnego bohatera. Temu na imię złodziej danych. Czyhający na nasze zdjęcia, kontakty, numery kart płatniczych, hasła do banków, poczty, aplikacji społecznościowych czy sklepów internetowych bandyta, który jest w stanie niepokojąco łatwo przeniknąć do oprogramowania przenośnych urządzeń i okraść nas ze wszystkiego, co w nich cenne.

Producenci sprzętu elektronicznego i twórcy dedykowanego mu oprogramowania opracowują coraz doskonalsze zabezpieczenia przed aktywnością cyfrowych łupieżców. Są one skuteczne, o ile potrafi się z nich odpowiednio korzystać. Na szczęście dotycząca ich wiedza nie jest przeznaczona jedynie dla osób z wykształceniem informatycznym. Jeśli nie jesteś specjalistą w tej dziedzinie, ale chcesz się dowiedzieć, jak bezpiecznie korzystać ze swojego smartfona czy tabletu, ta książka jest dla Ciebie.

Rodzaje ataków przeprowadzanych przez cyberprzestępców na urządzenia mobilne

Podstawowe metody zabezpieczania urządzeń oferowane przez dostawców mobilnych systemów operacyjnych

Użyteczne rozwiązania mające na celu ochronę instalowanych i używanych aplikacji

Zaawansowane rozwiązania zabezpieczające

Dobre praktyki związane z kupnem i ze sprzedażą urządzenia mobilnegoŚrednia ocenTa książka nie została jeszcze oceniona NIE MA JESZCZE DYSKUSJI0,0 / 10

Bądź pierwszy - oceń książkęiDodaj do biblioteczkiPorównaj ceny

iPorównywarka z zawsze aktualnymi cenami

W naszej porównywarce znajdziesz książki, audiobooki i e-booki, ze wszystkich najpopularniejszych księgarni internetowych i stacjonarnych, zawsze w najlepszej cenie. Wszystkie pozycje zawierają aktualne ceny sprzedaży. Nasze księgarnie partnerskie oferują wygodne formy dostawy takie jak: dostawę do paczkomatu, przesyłkę kurierską lub odebranie przesyłki w wybranym punkcie odbioru. Darmowa dostawa jest możliwa po przekroczeniu odpowiedniej kwoty za zamówienie lub dla stałych klientów i beneficjentów usług premium zgodnie z regulaminem wybranej księgarni.

Za zamówienie u naszych partnerów zapłacisz w najwygodniejszej dla Ciebie formie:

• online

• przelewem

• kartą płatniczą

• Blikiem

• podczas odbioru

W zależności od wybranej księgarni możliwa jest także wysyłka za granicę. Ceny widoczne na liście uwzględniają rabaty i promocje dotyczące danego tytułu, dzięki czemu zawsze możesz szybko porównać najkorzystniejszą ofertę.Szukamy ofert...

Patronaty LC

Mogą Cię zainteresować

Oceny

Książka na półkach

- 3

- 2

- 1

- 1

- 1

- 1

- 1

Cytaty

Bądź pierwszy

Dodaj cytat z książki Jak nie dać się złapać na wędkę. O bezpieczeństwie urządzeń mobilnych

Dodaj cytatPowiązane treści

Podobne książki

Przeczytaj także

OPINIE i DYSKUSJE

krótko mówiąc jest to naprawdę dobra pozycja 🔥

autorka porusza wszystkie niezbędne dla naszego bezpieczeństwa kwestie » krótko wprowadza nas w temat, następnie krok po kroku wyjaśnia nam jak teorie zamienić w działanie praktyczne 👌🏼← i to właśnie zasługuje na ogromny plus ➕ ponieważ autorka pisze prosto i zwięźle, prezentując nam równocześnie screeny owych działań, co znacznie ułatwia nasze zadanie 🤩

sama skorzystałam już z paru wskazówek 💪🏼 na który oczywiście nie poprzestanę 😉

w moim odczuciu warto poświęcić swój czas na przejrzenie tej pozycji i podjąć działania prewencyjne 😀📖

krótko mówiąc jest to naprawdę dobra pozycja 🔥

więcej Pokaż mimo toautorka porusza wszystkie niezbędne dla naszego bezpieczeństwa kwestie » krótko wprowadza nas w temat, następnie krok po kroku wyjaśnia nam jak teorie zamienić w działanie praktyczne 👌🏼← i to właśnie zasługuje na ogromny plus ➕ ponieważ autorka pisze prosto i zwięźle, prezentując nam równocześnie screeny owych działań, co...

Aż dziw, że autorka ma stopień naukowy i uczy studentów informatyki. Kupiłem z ciekawości, bo kupuję masę książek i ciesze się, że w tym wypadku kupiłem taniego ebooka.

Książka składa się głównie ze screenów, pokazujących jak skonfigurować to i owo w systemach Android i iOS. Są to naprawdę podstawowe czynności, które w większości znaleźć można na stronach producentów tych systemów.

Bibliografia, to w większości linki do CERT i niebezpiecznika, więc wystarczy poczytać te serwisy, aby dowiedzieć się tego, co w lekturze, ale i zdecydowanie o wiele więcej i rzetelniej. Tutaj dowiemy się, np. że phishing na literówkę w domenie (typosquatting),to atak man-in-the-middle. Dowiemy się też, iż należy zwracać uwagę na ikonkę kłódki w adresie paska adresu, mimo iż od kilku ładnych lat topowe przeglądarki domyślnie nie wyświetlą witryny, do której komunikacja nie jest szyfrowana (książka wydana w 2023. roku). Ta porada jest zupełnie niezrozumiała, tak jak i zrzuty ekranu przeglądarki Google Chrome, która od sierpnia 2021 nie wyświetla ikonki kłódki.

Niezrozumiały jest też opis ataku "na złośliwy hotspot", który to miałby na użytkowniku przeprowadzić atak phishing, bądź nakłonić go do podania danych osobowych. Jak miałby to zrobić kiedy od kilku ładnych lat cały internet "lata" na SSLu? To samo tyczy się porady stosowania połączenia przez VPN, kiedy nie korzystamy z zaufanego łącza. Jak niby VPN miałby chronić połączenie, które w 99% i tak jest już szyfrowane? Tego autorka nie wyjaśniła, jak zresztą nie wyjaśniła żadnego zagadnienia. Ta książka, to jedne wielkie lanie wody. Nie dowiecie się z niej żadnych szczegółów, a cała zawarta w niej wiedza, dostępna jest od ręki za darmo z użyciem waszej ulubionej wyszukiwarki internetowej.

Aż dziw, że autorka ma stopień naukowy i uczy studentów informatyki. Kupiłem z ciekawości, bo kupuję masę książek i ciesze się, że w tym wypadku kupiłem taniego ebooka.

więcej Pokaż mimo toKsiążka składa się głównie ze screenów, pokazujących jak skonfigurować to i owo w systemach Android i iOS. Są to naprawdę podstawowe czynności, które w większości znaleźć można na stronach producentów tych...