-

Artykuły

Kalendarz wydarzeń literackich: maj 2024

Artykuły

Kalendarz wydarzeń literackich: maj 2024 Konrad Wrzesiński1

Konrad Wrzesiński1 -

Artykuły

Czytamy w majówkę 2024

Artykuły

Czytamy w majówkę 2024 LubimyCzytać117

LubimyCzytać117 -

Artykuły

Bond w ekranizacji „Czwartkowego Klubu Zbrodni”, powieść Małgorzaty Oliwii Sobczak jako serial

Artykuły

Bond w ekranizacji „Czwartkowego Klubu Zbrodni”, powieść Małgorzaty Oliwii Sobczak jako serial Anna Sierant1

Anna Sierant1 -

Artykuły

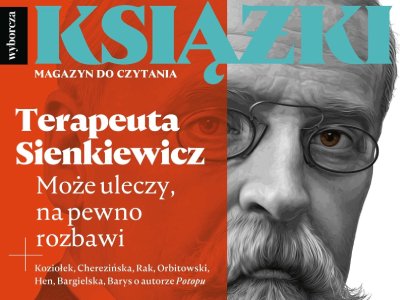

Nowe „Książki. Magazyn do Czytania”. Porachunki z Sienkiewiczem i jak Fleming wymyślił Bonda

Artykuły

Nowe „Książki. Magazyn do Czytania”. Porachunki z Sienkiewiczem i jak Fleming wymyślił Bonda Konrad Wrzesiński1

Konrad Wrzesiński1

Biblioteczka

Dobra książka, ale miejscami za trudna. Jednym się spodoba, innym nie. Plus, że wszystko jest wytłumaczone, nawet opis assemblera.

Dobra książka, ale miejscami za trudna. Jednym się spodoba, innym nie. Plus, że wszystko jest wytłumaczone, nawet opis assemblera.

Pokaż mimo toTu są inne tematy, niż w książkach Kali. Polecam, jeżeli chcesz poszerzyć wiedzę z cyberbezpieczenstwa.

Tu są inne tematy, niż w książkach Kali. Polecam, jeżeli chcesz poszerzyć wiedzę z cyberbezpieczenstwa.

Pokaż mimo toKolejna książka o hakingu. Nacisk jest położony głównie na przechwytywaniu pakietów. Są i rozdziały opisujące inżynierię wsteczną.

Kolejna książka o hakingu. Nacisk jest położony głównie na przechwytywaniu pakietów. Są i rozdziały opisujące inżynierię wsteczną.

Pokaż mimo toKsiążka trochę przysługa i przynużajaca - może tak ma być? Jednak obowiązkowa pozycja dla osób, które chcą poznać swiat spisków, skąd i dlaczego to się bierze i poznać swoich towarzyszy w niedoli.

Książka trochę przysługa i przynużajaca - może tak ma być? Jednak obowiązkowa pozycja dla osób, które chcą poznać swiat spisków, skąd i dlaczego to się bierze i poznać swoich towarzyszy w niedoli.

Pokaż mimo toTu jest prawie wszystko co chcesz wiedzieć. Multum przykładów, kodu. Polecam

Tu jest prawie wszystko co chcesz wiedzieć. Multum przykładów, kodu. Polecam

Pokaż mimo to2023-09-08

Dobry opis Linuxa. Dobrze, jak czytelnik posiada jakąś wiedzę, szybciej przyswoi sobie materiały.

Dobry opis Linuxa. Dobrze, jak czytelnik posiada jakąś wiedzę, szybciej przyswoi sobie materiały.

Pokaż mimo to2023-09-05

Ciężka i trudna książka, ale bardzo ważna. Jeżeli czegoś nie rozumiesz, przeczytaj jeszcze raz.

Ciężka i trudna książka, ale bardzo ważna. Jeżeli czegoś nie rozumiesz, przeczytaj jeszcze raz.

Pokaż mimo to2023-07-31

Po prostu poradnik. Jest dużo rzeczy, które się mogą przydać.

Po prostu poradnik. Jest dużo rzeczy, które się mogą przydać.

Pokaż mimo to2023-09-01

Dużo przemyśleń, inny sposób widzenia na błahe sprawy. Ciekawa lektura, ale nie dla tych, którzy szukają fantastycznych natchnień. Bliżej tej książce do autobiografii, jednak polecam.

Dużo przemyśleń, inny sposób widzenia na błahe sprawy. Ciekawa lektura, ale nie dla tych, którzy szukają fantastycznych natchnień. Bliżej tej książce do autobiografii, jednak polecam.

Pokaż mimo to2023-09-01

Dobre i średnie, ale zazwyczaj dobre opowiadania.

Dobre i średnie, ale zazwyczaj dobre opowiadania.

Pokaż mimo toChyba to jest jedna z lepszych książek o kryptografii, które przeczytałem, ale patrząc z poziomu laika. Niestety trzeba trochę mieć pojęcia z zaawansowanej matmy, żeby wszystko zrozumieć, chociaż większość pojęć jest bardo dobrze opisana, nawet takie błahostki jak liczby pierwsze, ale kiedy autor opowiada o komputerach kwantowych, to może rozboleć głowa ;) Ogólnie w książce jest dużo przykładów. Problemy i pojęcia są dobrze opisane. Warto przeczytać, przejrzeć. Na pewno nie raz do niej wrócę.

Chyba to jest jedna z lepszych książek o kryptografii, które przeczytałem, ale patrząc z poziomu laika. Niestety trzeba trochę mieć pojęcia z zaawansowanej matmy, żeby wszystko zrozumieć, chociaż większość pojęć jest bardo dobrze opisana, nawet takie błahostki jak liczby pierwsze, ale kiedy autor opowiada o komputerach kwantowych, to może rozboleć głowa ;) Ogólnie w książce...

więcej mniej Pokaż mimo toPięknie opisana historia, zwłaszcza dla fanów Linuxa, ale też można się dowiedzieć o komendach tego systemu. Brakuje mi, że nie były wspomniane komendy: find, ls, tar. Jednak polecam. Książka, którą przeczytałem jest też w wersji polskiej

Pięknie opisana historia, zwłaszcza dla fanów Linuxa, ale też można się dowiedzieć o komendach tego systemu. Brakuje mi, że nie były wspomniane komendy: find, ls, tar. Jednak polecam. Książka, którą przeczytałem jest też w wersji polskiej

Pokaż mimo to2022-08-28

Niestety 3 punkty za bzdury typu, że Linus Torwald opracował Python i SQL injection służy do niszczenia baz - wygląda jakby tylko do tego służyl, a to nie jest prawda. Ogólnie to taka historia kryminalna, czasami i trzyma w napięciu. Sądzę, że dużo jest faktów koloryzowanych, niedopowiedzianych.

Niestety 3 punkty za bzdury typu, że Linus Torwald opracował Python i SQL injection służy do niszczenia baz - wygląda jakby tylko do tego służyl, a to nie jest prawda. Ogólnie to taka historia kryminalna, czasami i trzyma w napięciu. Sądzę, że dużo jest faktów koloryzowanych, niedopowiedzianych.

Pokaż mimo to2022-06-18

Ostatnio jest mało opowiadań na rynku, a Liu Cixin jak zwykle nie zawodzi. Opowiadania są bardzo oryginalne, ale w stylu autora. Są dłuższe i krótsze, niektóre w paru częściach. Fani autora na pewno nie będą zawiedzeni.

Ostatnio jest mało opowiadań na rynku, a Liu Cixin jak zwykle nie zawodzi. Opowiadania są bardzo oryginalne, ale w stylu autora. Są dłuższe i krótsze, niektóre w paru częściach. Fani autora na pewno nie będą zawiedzeni.

Pokaż mimo toDla osób znudzonych opisem narzędzi z Kali z innych książek o hakingu i podobnymi schematami bardzo polecam te książkę. To jest odskocznia i jest opowieścią połączoną z praktyką pentestów. Co prawda trzeba się jakoś w tym orientować, ale miłośnicy hakingu nie powinni być rozczarowani. Najbardziej mi się spodobał rozdział o Korei Północnej, chociaż inne też były ciekawe. Polecam.

Dla osób znudzonych opisem narzędzi z Kali z innych książek o hakingu i podobnymi schematami bardzo polecam te książkę. To jest odskocznia i jest opowieścią połączoną z praktyką pentestów. Co prawda trzeba się jakoś w tym orientować, ale miłośnicy hakingu nie powinni być rozczarowani. Najbardziej mi się spodobał rozdział o Korei Północnej, chociaż inne też były ciekawe....

więcej mniej Pokaż mimo toKsiążka dosyć techniczna, ledwo ją zmęczyłem,, mimo iż zawiera dużo ciekawych wiadomości. Nie mówię, że jest zła, ale wymaga jakiegoś obeznania z terminami pogodowymi. Są tam jakieś ciekawostki, ale jest dosyć techniczna. Można ją traktować jako pomocnik pogodowy i wracać do niej parę razy.

Książka dosyć techniczna, ledwo ją zmęczyłem,, mimo iż zawiera dużo ciekawych wiadomości. Nie mówię, że jest zła, ale wymaga jakiegoś obeznania z terminami pogodowymi. Są tam jakieś ciekawostki, ale jest dosyć techniczna. Można ją traktować jako pomocnik pogodowy i wracać do niej parę razy.

Pokaż mimo to2021-11-14

Kolejna książka o bezpieczeństwie. Z tym, że nacisk jest położony, jak nazwa sugeruje, na chmury i jak ją zabezpieczać. Raczej nie znajdziesz tutaj metod ataków. To znajdziesz w innych książkach.

Godnym polecenia jest fakt, że zostały też omówione główne chmury takie jak: AWS, GCP, Azure.

Tego typu pozycji jest na razie bardzo mało, więc jest godna polecenia.

Kolejna książka o bezpieczeństwie. Z tym, że nacisk jest położony, jak nazwa sugeruje, na chmury i jak ją zabezpieczać. Raczej nie znajdziesz tutaj metod ataków. To znajdziesz w innych książkach.

Godnym polecenia jest fakt, że zostały też omówione główne chmury takie jak: AWS, GCP, Azure.

Tego typu pozycji jest na razie bardzo mało, więc jest godna polecenia.

książka dosyć dobra, ale niestety wymaga pewnego zakresu wiedzy.

książka dosyć dobra, ale niestety wymaga pewnego zakresu wiedzy.

Pokaż mimo to