Najnowsze artykuły

ArtykułySpecjalnie dla pisarzy ta księgarnia otwiera się już o 5 rano. Dobry pomysł?

ArtykułySpecjalnie dla pisarzy ta księgarnia otwiera się już o 5 rano. Dobry pomysł? Anna Sierant1

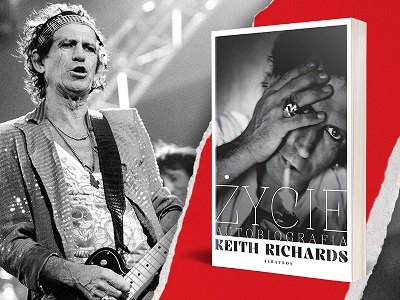

Anna Sierant1 ArtykułyKeith Richards, „Życie”: wyznanie człowieka, który niczego sobie nie odmawiał

ArtykułyKeith Richards, „Życie”: wyznanie człowieka, który niczego sobie nie odmawiał Lukasz Kaminski2

Lukasz Kaminski2 ArtykułySzczepan Twardoch pisze do prezydenta. Olga Tokarczuk wśród sygnatariuszy

ArtykułySzczepan Twardoch pisze do prezydenta. Olga Tokarczuk wśród sygnatariuszy Konrad Wrzesiński18

Konrad Wrzesiński18 ArtykułySkandynawski kryminał trzyma się solidnie. Michael Katz Krefeld o „Wykolejonym”

ArtykułySkandynawski kryminał trzyma się solidnie. Michael Katz Krefeld o „Wykolejonym” Ewa Cieślik2

Ewa Cieślik2

Popularne wyszukiwania

- Polecamy

Kevin Mandia

16,7/10Pisze książki: informatyka, matematykaKevin Mandia wiceprezesem i głównym dyrektorem operacyjnym w firmie FireEye. W 2004 roku założył firmę Mandiant i był jej głównym dyrektorem wykonawczym. Podczas służby w Siłach Powietrznych USA był specjalistą ds. bezpieczeństwa komputerowego w Pentagonie i agentem specjalnym w Air Force Office of Special Investigations (AFOSI).6,7/10średnia ocena książek autora3 przeczytało książki autora9 chce przeczytać książki autoraDyskutuj o autorze0fanów autoraZostań fanem autora

16,7/10Pisze książki: informatyka, matematykaKevin Mandia wiceprezesem i głównym dyrektorem operacyjnym w firmie FireEye. W 2004 roku założył firmę Mandiant i był jej głównym dyrektorem wykonawczym. Podczas służby w Siłach Powietrznych USA był specjalistą ds. bezpieczeństwa komputerowego w Pentagonie i agentem specjalnym w Air Force Office of Special Investigations (AFOSI).6,7/10średnia ocena książek autora3 przeczytało książki autora9 chce przeczytać książki autoraDyskutuj o autorze0fanów autoraZostań fanem autoraKsiążki i czasopisma

- Wszystkie

- Książki

- Czasopisma

Incydenty bezpieczeństwa. Metody reagowania w informatyce śledczej6,7 z 3 ocen14 czytelników 3 opinie2016Najnowsze opinie o książkach autora

Incydenty bezpieczeństwa. Metody reagowania w informatyce śledczej Jason Luttgens6,7 Książka opisująca metodologię i sposoby postępowania z incydentami bezpieczeństwa. Zapewne książka w wersji oryginalnej byłaby bardziej treściwa, gdyż polskie tłumaczenie jest zbyt toporne. Czasami nie widziałem, co czytam, gdyż w IT w głównej mierze działają słowa-klucze, za którymi coś konkretnego stoi, np. WebSocket.Incydenty bezpieczeństwa. Metody reagowania w informatyce śledczej Jason Luttgens6,7

Książka opisująca metodologię i sposoby postępowania z incydentami bezpieczeństwa. Zapewne książka w wersji oryginalnej byłaby bardziej treściwa, gdyż polskie tłumaczenie jest zbyt toporne. Czasami nie widziałem, co czytam, gdyż w IT w głównej mierze działają słowa-klucze, za którymi coś konkretnego stoi, np. WebSocket.Incydenty bezpieczeństwa. Metody reagowania w informatyce śledczej Jason Luttgens6,7 Autorzy przedstawiają metodykę postępowanie dla zespołów zajmujących się reakcją na incydenty bezpieczeństwa w korporacjach i innych podmiotach. Widać, że książkę napisali praktycy, na podstawie własnych obszernych doświadczeń. Większa jej część to opis metod działania zespołu śledczego, który wkracza do akcji po stwierdzeniu, iż niepowołane osoby działają w sieci firmy. Poznajemy jakieś ślady zostają w systemach po tym, jak osoba nieuprawniona w nich urzędowała, jak je znaleźć i wykorzystać. Ostatnie dwa rozdziały poświęcono kwestii naprawy i przywracania systemów. Z perspektywy prawnika zajmującego się cyberbezpieczeństwem książka bardzo przydatna - choć miejscami może zbyt techniczna. Na pewno bardzo przydatna rzecz dla osób zainteresowanych informatyką śledczą.

Autorzy przedstawiają metodykę postępowanie dla zespołów zajmujących się reakcją na incydenty bezpieczeństwa w korporacjach i innych podmiotach. Widać, że książkę napisali praktycy, na podstawie własnych obszernych doświadczeń. Większa jej część to opis metod działania zespołu śledczego, który wkracza do akcji po stwierdzeniu, iż niepowołane osoby działają w sieci firmy. Poznajemy jakieś ślady zostają w systemach po tym, jak osoba nieuprawniona w nich urzędowała, jak je znaleźć i wykorzystać. Ostatnie dwa rozdziały poświęcono kwestii naprawy i przywracania systemów. Z perspektywy prawnika zajmującego się cyberbezpieczeństwem książka bardzo przydatna - choć miejscami może zbyt techniczna. Na pewno bardzo przydatna rzecz dla osób zainteresowanych informatyką śledczą.Autorzy piszący podobnie

Popularne w kategorii książek autora

Popularni autorzy