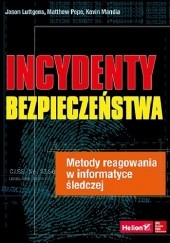

Incydenty bezpieczeństwa. Metody reagowania w informatyce śledczej

- Kategoria:

- informatyka, matematyka

- Tytuł oryginału:

- Incident Response & Computer Forensics, Third Edition

- Wydawnictwo:

- Helion

- Data wydania:

- 2016-02-08

- Data 1. wyd. pol.:

- 2016-02-08

- Liczba stron:

- 608

- Czas czytania

- 10 godz. 8 min.

- Język:

- polski

- ISBN:

- 9788328314832

- Tłumacz:

- Łukasz Piwko

- Tagi:

- Bezpieczenstwo komputerowe Sieci komputerowe

Pomiędzy administratorami systemów informatycznych a cyberprzestępcami trwa ciągły wyścig zbrojeń. Ewoluują zarówno stosowane zabezpieczenia, jak i metody kradzieży — jedne i drugie stają się coraz bardziej wyrafinowane. W grę wchodzą przecież duże pieniądze, prestiż, zaufanie, a bywa, że stawka jest o wiele większa. Praca osoby zajmującej się bezpieczeństwem urządzeń informatycznych wymaga ogromnej wiedzy, zmusza do bezustannej nauki, ciągłej analizy i doskonalenia procedur, a przede wszystkim do konsekwentnego wyciągania wniosków z wykrytych incydentów.

Niniejsza książka jest wyczerpującym podręcznikiem bezpieczeństwa systemów informatycznych, a ściślej rzecz ujmując — procedur reagowania na incydenty bezpieczeństwa. To lektura obowiązkowa zarówno dla osób z najwyższego kierownictwa, jak i dla koordynatorów oraz specjalistów zajmujących się bezpieczeństwem systemów informatycznych. Przedstawiono tu sposoby przygotowania zabezpieczeń, ale także opisano, co należy zrobić (i w jakiej kolejności) w przypadku wykrycia ich naruszeń. Co ważne, ta wiedza jest aktualna i oparta na najlepszych doświadczeniach wybitnych specjalistów.

Przedstawiono tu między innymi:

zasady budowy infrastruktury umożliwiającej metodyczne reagowanie na incydenty bezpieczeństwa

metody wykrywania śladów włamań i identyfikacji wskaźników zagrożeń

sposoby prowadzenia czynności śledczych i analizy danych zgromadzonych w tym procesie

metodykę analizy szkodliwego kodu

techniki raportowania procesów reakcji na incydent

zasady tworzenia i wdrażania kompleksowych planów naprawczych

Bądź czujny i nie daj się zaskoczyć!

Jason T. Luttgens, Matthew Pepe i Kevin Mandia — od wielu lat są związani z bezpieczeństwem systemów informatycznych oraz informatyką śledczą. Przeprowadzili wiele śledztw dotyczących szpiegostwa przemysłowego czy kradzieży danych, w tym danych z kart kredytowych; zajmowali się także badaniem i rozwojem metod śledczych, testowaniem sprzętu i oprogramowania. Wszyscy trzej pracowali w instytucjach państwowych (Air Force) czy agencjach rządowych (NASA).

Porównaj ceny

W naszej porównywarce znajdziesz książki, audiobooki i e-booki, ze wszystkich najpopularniejszych księgarni internetowych i stacjonarnych, zawsze w najlepszej cenie. Wszystkie pozycje zawierają aktualne ceny sprzedaży. Nasze księgarnie partnerskie oferują wygodne formy dostawy takie jak: dostawę do paczkomatu, przesyłkę kurierską lub odebranie przesyłki w wybranym punkcie odbioru. Darmowa dostawa jest możliwa po przekroczeniu odpowiedniej kwoty za zamówienie lub dla stałych klientów i beneficjentów usług premium zgodnie z regulaminem wybranej księgarni.

Za zamówienie u naszych partnerów zapłacisz w najwygodniejszej dla Ciebie formie:

• online

• przelewem

• kartą płatniczą

• Blikiem

• podczas odbioru

W zależności od wybranej księgarni możliwa jest także wysyłka za granicę. Ceny widoczne na liście uwzględniają rabaty i promocje dotyczące danego tytułu, dzięki czemu zawsze możesz szybko porównać najkorzystniejszą ofertę.

Mogą Cię zainteresować

Książka na półkach

- 9

- 4

- 3

- 2

- 1

- 1

- 1

- 1

Cytaty

Bądź pierwszy

Dodaj cytat z książki Incydenty bezpieczeństwa. Metody reagowania w informatyce śledczej

Dodaj cytat

Opinia

Autorzy przedstawiają metodykę postępowanie dla zespołów zajmujących się reakcją na incydenty bezpieczeństwa w korporacjach i innych podmiotach. Widać, że książkę napisali praktycy, na podstawie własnych obszernych doświadczeń. Większa jej część to opis metod działania zespołu śledczego, który wkracza do akcji po stwierdzeniu, iż niepowołane osoby działają w sieci firmy. Poznajemy jakieś ślady zostają w systemach po tym, jak osoba nieuprawniona w nich urzędowała, jak je znaleźć i wykorzystać. Ostatnie dwa rozdziały poświęcono kwestii naprawy i przywracania systemów.

Z perspektywy prawnika zajmującego się cyberbezpieczeństwem książka bardzo przydatna - choć miejscami może zbyt techniczna. Na pewno bardzo przydatna rzecz dla osób zainteresowanych informatyką śledczą.

Autorzy przedstawiają metodykę postępowanie dla zespołów zajmujących się reakcją na incydenty bezpieczeństwa w korporacjach i innych podmiotach. Widać, że książkę napisali praktycy, na podstawie własnych obszernych doświadczeń. Większa jej część to opis metod działania zespołu śledczego, który wkracza do akcji po stwierdzeniu, iż niepowołane osoby działają w sieci firmy....

więcej Pokaż mimo to