ArtykułyBieszczady i tropy. Niedźwiedzia? Nie – Aleksandra Fredry

ArtykułyBieszczady i tropy. Niedźwiedzia? Nie – Aleksandra Fredry Remigiusz Koziński3

Remigiusz Koziński3 ArtykułyCzytamy w weekend. 26 kwietnia 2024

ArtykułyCzytamy w weekend. 26 kwietnia 2024 LubimyCzytać291

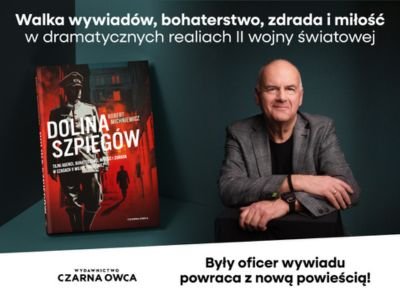

LubimyCzytać291 ArtykułySzpiegowskie intrygi najwyższej próby – wywiad z Robertem Michniewiczem, autorem „Doliny szpiegów”

ArtykułySzpiegowskie intrygi najwyższej próby – wywiad z Robertem Michniewiczem, autorem „Doliny szpiegów” Marcin Waincetel6

Marcin Waincetel6 ArtykułyWyślij recenzję i wygraj egzemplarz „Ciekawscy. Jurajska draka” Michała Łuczyńskiego

ArtykułyWyślij recenzję i wygraj egzemplarz „Ciekawscy. Jurajska draka” Michała Łuczyńskiego LubimyCzytać2

LubimyCzytać2

- Polecamy

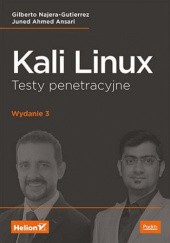

Kali Linux. Testy penetracyjne. Wydanie III

Juned Ahmed Ansari, Gilberto Najera-Gutierrez Wydawnictwo: Helion informatyka, matematyka 345 str. 5 godz. 45 min.

345 str. 5 godz. 45 min.- Kategoria:

- informatyka, matematyka

- Tytuł oryginału:

- Web Penetration Testing with Kali Linux - Third Edition: Explore the methods and tools of ethical hacking with Kali Linux

- Wydawnictwo:

- Helion

- Data wydania:

- 2019-05-07

- Data 1. wyd. pol.:

- 2019-05-07

- Liczba stron:

- 345

- Czas czytania

- 5 godz. 45 min.

- Język:

- polski

- ISBN:

- 9788328351240

- Tłumacz:

- Grzegorz Kowalczyk

- Tagi:

- Kali linux testy penetracyjne

Powtarzające się przypadki masowego naruszania bezpieczeństwa informacji, nielegalnego gromadzenia danych wrażliwych o użytkownikach czy nieuprawnionego wykorzystywania systemów do dezinformacji zmuszają organizacje do uznania cyberbezpieczeństwa za swój priorytet. Z drugiej strony coraz krótszy cykl rozwojowy aplikacji i usług sieciowych, a także rosnąca liczba technologii o coraz większej złożoności sprawiają, że projektant aplikacji nie jest w stanie w pełni przetestować tworzonego oprogramowania pod kątem bezpieczeństwa. W tych warunkach rośnie rola specjalistów w dziedzinie testów bezpieczeństwa. Wśród narzędzi dla profesjonalnych pentesterów słynny system Kali Linux zasługuje na szczególną uwagę.

To trzecie, uzupełnione i zaktualizowane wydanie znakomitego przewodnika dla testerów aplikacji. Wyjaśniono w nim koncepcję etycznego hakingu i testów penetracyjnych oraz omówiono narzędzia dostępne w systemie Kali Linux. Przedstawiono mechanikę klasycznych ataków, również tych z wstrzykiwaniem kodu SQL i poleceń. Bardzo dokładnie przeanalizowano kwestie kontroli danych wejściowych. Ważną część książki stanowi omówienie najnowszych problemów z warstwami kryptograficznymi w komunikacji sieciowej, a także prezentacja zautomatyzowanych fuzzerów do wykrywania potencjalnych luk i podatności w aplikacjach internetowych. Oprócz opisów poszczególnych technik ataków znalazły się tu również wskazówki dotyczące zapobiegania tym atakom i łagodzenia ich skutków.

Najciekawsze zagadnienia:

metodyki testów penetracyjnych i podstawowe pojęcia z tym związane

klasyczne metody ataków: wstrzykiwanie kodu, ataki XSS i CSRF

wykorzystywanie podatności kryptograficznych

ataki file inclusion, HTTP Parameter Pollution (HPP) oraz wycieki informacji

prowadzenie ataku ze strony klienta

zautomatyzowane skanery i fuzzeryPorównaj ceny

iPorównywarka z zawsze aktualnymi cenami

W naszej porównywarce znajdziesz książki, audiobooki i e-booki, ze wszystkich najpopularniejszych księgarni internetowych i stacjonarnych, zawsze w najlepszej cenie. Wszystkie pozycje zawierają aktualne ceny sprzedaży. Nasze księgarnie partnerskie oferują wygodne formy dostawy takie jak: dostawę do paczkomatu, przesyłkę kurierską lub odebranie przesyłki w wybranym punkcie odbioru. Darmowa dostawa jest możliwa po przekroczeniu odpowiedniej kwoty za zamówienie lub dla stałych klientów i beneficjentów usług premium zgodnie z regulaminem wybranej księgarni.

Za zamówienie u naszych partnerów zapłacisz w najwygodniejszej dla Ciebie formie:

• online

• przelewem

• kartą płatniczą

• Blikiem

• podczas odbioru

W zależności od wybranej księgarni możliwa jest także wysyłka za granicę. Ceny widoczne na liście uwzględniają rabaty i promocje dotyczące danego tytułu, dzięki czemu zawsze możesz szybko porównać najkorzystniejszą ofertę.Szukamy ofert...

Patronaty LC

Mogą Cię zainteresować

Oceny

Książka na półkach

- 3

- 2

- 1

Cytaty

Powiązane treści

Podobne książki

Przeczytaj także

OPINIE i DYSKUSJE

Bardzo dobra. Jednak wadą książek w tytule Kali jest to, że wszystkie są bardzo podobne. W jednej być może jest mniej narzędzi opisanych, w drugiej więcej. Kierując się zakupem, proponuję patrzeć na rok wydania. Wydanie sprzed 1-2 lat, jeszcze daję rade, ale sprzed 10 już nie za bardzo. Mogą już nie być dostępne narzędzia w Kali i trzeba je samemu instalować. Ale dla hakera to nie problem ;)Ogólnie ta pozycja na rok 2021 jest dobra i jakiś czas powinna być. W sumie to już wydanie trzecie.

Bardzo dobra. Jednak wadą książek w tytule Kali jest to, że wszystkie są bardzo podobne. W jednej być może jest mniej narzędzi opisanych, w drugiej więcej. Kierując się zakupem, proponuję patrzeć na rok wydania. Wydanie sprzed 1-2 lat, jeszcze daję rade, ale sprzed 10 już nie za bardzo. Mogą już nie być dostępne narzędzia w Kali i trzeba je samemu instalować. Ale dla hakera...

więcej Pokaż mimo to