![Tu streszczenia nie wystarczą. Sprawdź swoją znajomość lektur [QUIZ]](https://s.lubimyczytac.pl/upload/texts/20500/20558/20558_1715340025_grafika400x300.jpg) ArtykułyTu streszczenia nie wystarczą. Sprawdź swoją znajomość lektur [QUIZ]

ArtykułyTu streszczenia nie wystarczą. Sprawdź swoją znajomość lektur [QUIZ] Konrad Wrzesiński26

Konrad Wrzesiński26 ArtykułyCzytamy w weekend. 10 maja 2024

ArtykułyCzytamy w weekend. 10 maja 2024 LubimyCzytać402

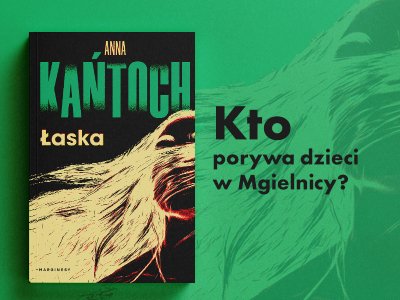

LubimyCzytać402 Artykuły„Lepiej skupić się na tym, żeby swoją historię dobrze opowiedzieć”: wywiad z Anną Kańtoch

Artykuły„Lepiej skupić się na tym, żeby swoją historię dobrze opowiedzieć”: wywiad z Anną Kańtoch Sonia Miniewicz2

Sonia Miniewicz2 Artykuły„Piszę to, co sama bym przeczytała”: wywiad z Mags Green

Artykuły„Piszę to, co sama bym przeczytała”: wywiad z Mags Green Sonia Miniewicz1

Sonia Miniewicz1

- Polecamy

Inżynieria odwrotna w praktyce. Narzędzia i techniki

Elias Bachaalany, Bruce Dang i inni

zwiń

Wydawnictwo: Helion informatyka, matematyka

368 str. 6 godz. 8 min.- Kategoria:

- informatyka, matematyka

- Tytuł oryginału:

- Practical Reverse Engineering: x86, x64, ARM, Windows Kernel, Reversing Tools, and Obfuscation

- Wydawnictwo:

- Helion

- Data wydania:

- 2015-07-16

- Data 1. wyd. pol.:

- 2015-07-16

- Liczba stron:

- 368

- Czas czytania

- 6 godz. 8 min.

- Język:

- polski

- ISBN:

- 9788328306783

- Tłumacz:

- Konrad Matuk

- Tagi:

- hacking bezpieczeństwo systemów

Inżynieria odwrotna pozwoli Ci na walkę z hakerami i rootkitami.

Na użytkowników globalnej sieci czekają coraz wymyślniejsze pułapki. Każdego dnia grozi im zarażenie oprogramowaniem szpiegującym, rozsyłającym niechciane wiadomości lub wykorzystującym moc obliczeniową procesora do nieznanych celów. Wykrywanie tego typu zagrożeń i przeciwdziałanie im wymaga dogłębnej analizy niechcianego oprogramowania. Jak to zrobić? Na te i wiele innych pytań odpowiedzi dostarczy ta wspaniała książka!

Dzięki niej zrozumiesz, jak działają procesory x86, x64 oraz ARM, zgłębisz tajniki jądra systemu Windows oraz poznasz najlepsze narzędzia, które wspomogą Cię w Twoich działaniach. W trakcie lektury kolejnych stron dowiesz się, jak korzystać z debuggera, jaką strukturę mają sterowniki oraz czym są pakiety żądań wejścia-wyjścia. Następnie dowiesz się, po co zaciemnia się kod oraz jakie narzędzia są do tego potrzebne. Techniką odwrotną do zaciemniania jest rozjaśnianie kodu. Zastanawiasz się, które narzędzia są skuteczniejsze? Przekonaj się sam! Ta pasjonująca lektura dostarczy Ci mnóstwo wiedzy na temat działania oprogramowania.

Odkryj nowatorskie, usystematyzowane podejście do inżynierii zwrotnej oparte na analizie prawdziwego złośliwego oprogramowania.

Poznaj szczegóły trzech najpopularniejszych architektur: x86, x64 i ARM.

Zapoznaj się ze szczegółowo omówionymi zagadnieniami związanymi z jądrem systemu Windows oraz sterownikami działającymi w trybie jądra, które zostały opatrzone przykładowymi analizami prawdziwych rootkitów oraz ćwiczeniami.

Opanuj skomplikowane techniki zaciemniania kodu takie jak te, które są stosowane w zabezpieczeniach mających postać maszyny wirtualnej. Dowiedz się jak analizować zabezpieczone programy.

Odkryj zaawansowane techniki debugowania i automatyzacji, które przyśpieszą wykonywanie zadań związanych z inżynierią odwrotną.

Przyjrzyj się jak profesjonaliści analizują programy. Zastosuj zdobytą wiedzę podczas samodzielnej analizy próbek prawdziwego złośliwego oprogramowania.

Dowiedz się, jak działają exploity, wirusy, rootkity! Ich działanie można w pełni zrozumieć tylko poprzez inżynierię odwrotną...Średnia ocenTa książka nie została jeszcze oceniona NIE MA JESZCZE DYSKUSJI0,0 / 10

Bądź pierwszy - oceń książkęiDodaj do biblioteczkiPorównaj ceny

iPorównywarka z zawsze aktualnymi cenami

W naszej porównywarce znajdziesz książki, audiobooki i e-booki, ze wszystkich najpopularniejszych księgarni internetowych i stacjonarnych, zawsze w najlepszej cenie. Wszystkie pozycje zawierają aktualne ceny sprzedaży. Nasze księgarnie partnerskie oferują wygodne formy dostawy takie jak: dostawę do paczkomatu, przesyłkę kurierską lub odebranie przesyłki w wybranym punkcie odbioru. Darmowa dostawa jest możliwa po przekroczeniu odpowiedniej kwoty za zamówienie lub dla stałych klientów i beneficjentów usług premium zgodnie z regulaminem wybranej księgarni.

Za zamówienie u naszych partnerów zapłacisz w najwygodniejszej dla Ciebie formie:

• online

• przelewem

• kartą płatniczą

• Blikiem

• podczas odbioru

W zależności od wybranej księgarni możliwa jest także wysyłka za granicę. Ceny widoczne na liście uwzględniają rabaty i promocje dotyczące danego tytułu, dzięki czemu zawsze możesz szybko porównać najkorzystniejszą ofertę.Szukamy ofert...

Patronaty LC

Mogą Cię zainteresować

Oceny

Książka na półkach

- 15

- 4

- 3

- 2

- 2

- 1

- 1

- 1

Cytaty

Powiązane treści

Podobne książki

Przeczytaj także

OPINIE i DYSKUSJE

Tym razem tylko garść spostrzeżeń, gdyż dość szybko odpadłem od tej pozycji -- po prostu nie moja działka -- więc nie mogę napisać typowej recenzji.

Autorzy materiał rozpoczynają od wprowadzenia do asemblera zarówno Intela jak i ARM, ale mimo, że w asemblerze programowałem (co prawda X czasu temu),oraz crackowałem proste zabezpieczenia w IDA Pro, to lektura właściwego materiału mnie przerosła. Moim amatorskim okiem uznałbym, że trzeba asemblerem posługiwać się biegle -- inaczej to jest raczej bolesne wgryzanie się.

Innymi słowy, dla początkujących poleciłbym najpierw książkę o asemblerze, a dopiero później tę, aby ciągle w kółko nie przypominać sobie co dany zapis znaczy.

Tematyka jest ciekawa i tekst jest napisany z dużą kulturą, co więcej ma nietypowe, minimalistyczne wyróżniki (więc stronic nie przecinają co i rusz ramki, linie, czy inne cuda). Zmieścił się tu także materiał o zaciemnianiu kodu, jak i jego rozjaśnianiu, a także testowe studium.

Największą wadą jest polskie wydanie -- ktoś ewidentnie zmasakrował tekst. Po pierwsze tłumacz się "popisał" -- w tekście można trafić na rzadkie, ale jednak takie tłumaczenia, od których zęby bolą (dochodzi do tego zwykłe niechlujstwo, w oryginale mamy firmę "Acorn", w polskim przekładzie "Acron"). Ale trzeba naprawdę pokpić sprawę, żeby nie zauważyć rozwinięć akronimów -- w efekcie w oryginale rozkazy asemblera mają sens (i łatwo można zapamiętać ich znaczenie),w polskim wydaniu trzeba się naprawdę napocić, aby mnemotechnicznie powiązać np. "JNAE" (mi się nie udało).

Ale to nie koniec -- wydruki programów. W oryginale mamy kilkukolumnowe wydruki, tak, aby łatwo przeczytać kod asemblera (3. kolumna),lub zerknąć na komentarz (4. kolumna). W polskim wydaniu co i rusz w wydrukach kolumn nie ma, więc wszystko zlewa się ze wszystkim.

Podsumowanie -- z zakupu jestem... zadowolony. Bowiem dzięki samej lekturze wstępu trafiłem na książkę, o której istnieniu nie wiedziałem ("Computer Systems: A Programmer's Perspective"),a to jest dla mnie bardzo cenne. Po drugie, ten zakup był dla mnie próbą poszerzenia horyzontów, mimo wad polskiego wydania nie wydałbym 140 zł (w BD) na oryginał, bo ta tematyka nie jest dla mnie kluczowa.

Tym razem tylko garść spostrzeżeń, gdyż dość szybko odpadłem od tej pozycji -- po prostu nie moja działka -- więc nie mogę napisać typowej recenzji.

więcej Pokaż mimo toAutorzy materiał rozpoczynają od wprowadzenia do asemblera zarówno Intela jak i ARM, ale mimo, że w asemblerze programowałem (co prawda X czasu temu),oraz crackowałem proste zabezpieczenia w IDA Pro, to lektura właściwego...