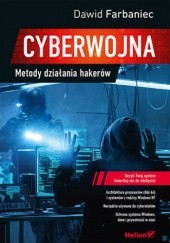

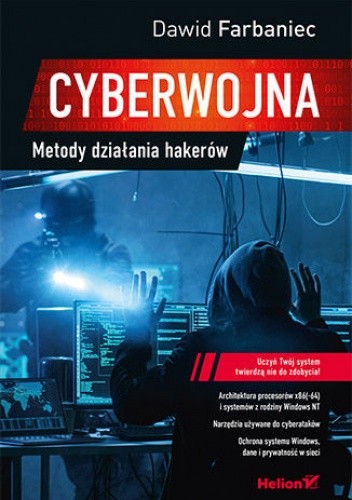

Cyberwojna. Metody działania hakerów

288 str. 4 godz. 48 min.

- Kategoria:

- informatyka, matematyka

- Format:

- papier

- Data wydania:

- 2018-04-03

- Data 1. wyd. pol.:

- 2018-04-03

- Liczba stron:

- 288

- Czas czytania

- 4 godz. 48 min.

- Język:

- polski

- ISBN:

- 9788328343320

Uczyń Twój system twierdzą nie do zdobycia!

Architektura procesorów x86(-64) i systemów z rodziny Windows NT(R)

Narzędzia używane do cyberataków

Ochrona systemu Windows(R),dane i prywatność w sieci

Z różnych mediów napływają informacje o tym, że hakerzy (tzw. black hats) przeprowadzają ataki DDoS blokujące dostęp do ważnych usług, publikują wykradzione bazy danych, niszczą witryny internetowe, szantażują firmy i instytucje, okradają konta bankowe i infekują wiele urządzeń, skutecznie paraliżując ich działanie.

Media wciąż donoszą o sensacyjnych atakach hakerów i kolejnych kradzieżach danych, próbując ostrzec przeciętnych użytkowników przed próbami oszustwa. Tylko nieliczne portale związane z bezpieczeństwem IT podają nieco szczegółów technicznych na temat cyberataków - te szczegóły mogą pomóc zwłaszcza administratorom systemów. Tymczasem ta wiedza powinna być ogólnodostępna!

Jeśli odpowiadasz za bezpieczeństwo sieci i danych, w tej książce znajdziesz:

Informacje o działaniu procesora opartego na architekturze x86(-64) oraz systemów Windows NT(R)

Przyjazny opis najważniejszych instrukcji Asemblera x86(-64)

Przewodnik po dialekcie MASM64 Asemblera x86(-64) umożliwiający zrozumienie "języka wirusów"

Szczegółową prezentację aplikacji typu backdoor, virus, file binder, keylogger, ransomware i trojan horse w formie laboratorium oraz wielu innych zagrożeń w postaci technicznego opisu

Przewodnik po możliwościach zwiększania poziomu bezpieczeństwa pracy w systemach Windows(R)

Wprowadzenie do inżynierii odwrotnej kodu (ang. reverse code engineering)

Bądź zawsze przygotowany na wojnę cybernetyczną!

Architektura procesorów x86(-64) i systemów z rodziny Windows NT(R)

Narzędzia używane do cyberataków

Ochrona systemu Windows(R),dane i prywatność w sieci

Z różnych mediów napływają informacje o tym, że hakerzy (tzw. black hats) przeprowadzają ataki DDoS blokujące dostęp do ważnych usług, publikują wykradzione bazy danych, niszczą witryny internetowe, szantażują firmy i instytucje, okradają konta bankowe i infekują wiele urządzeń, skutecznie paraliżując ich działanie.

Media wciąż donoszą o sensacyjnych atakach hakerów i kolejnych kradzieżach danych, próbując ostrzec przeciętnych użytkowników przed próbami oszustwa. Tylko nieliczne portale związane z bezpieczeństwem IT podają nieco szczegółów technicznych na temat cyberataków - te szczegóły mogą pomóc zwłaszcza administratorom systemów. Tymczasem ta wiedza powinna być ogólnodostępna!

Jeśli odpowiadasz za bezpieczeństwo sieci i danych, w tej książce znajdziesz:

Informacje o działaniu procesora opartego na architekturze x86(-64) oraz systemów Windows NT(R)

Przyjazny opis najważniejszych instrukcji Asemblera x86(-64)

Przewodnik po dialekcie MASM64 Asemblera x86(-64) umożliwiający zrozumienie "języka wirusów"

Szczegółową prezentację aplikacji typu backdoor, virus, file binder, keylogger, ransomware i trojan horse w formie laboratorium oraz wielu innych zagrożeń w postaci technicznego opisu

Przewodnik po możliwościach zwiększania poziomu bezpieczeństwa pracy w systemach Windows(R)

Wprowadzenie do inżynierii odwrotnej kodu (ang. reverse code engineering)

Bądź zawsze przygotowany na wojnę cybernetyczną!

Dodaj do biblioteczki

Reklama Szukamy ofert...

Szukamy ofert...

Kup Cyberwojna. Metody działania hakerów w ulubionej księgarniPorównywarka z najlepszymi ofertami księgarń W naszej porównywarce znajdziesz książki, e-booki i audiobooki z najpopularniejszych księgarń internetowych. Niektórzy partnerzy przygotowują dla użytkowników naszego serwisu specjalne rabaty, dlatego warto kupować książki przez lubimyczytać.pl. Oferty są prezentowane w trzech kategoriach: „Oferta dnia” (promocje partnerów),„Polecane księgarnie” (sprawdzeni partnerzy handlowi, z którymi współpracujemy na podstawie umów) oraz „Pozostałe”. W każdej kategorii kolejność prezentacji zależy od ceny produktu przekazanej przez księgarnie lub dostawcę porównywarki. Lubimyczytać.pl nie prowadzi sprzedaży i nie uczestniczy w procesie zakupowym po przekierowaniu na stronę sklepu. Mimo że dokładamy starań, aby wszystkie linki i informacje były aktualne, nie mamy wpływu na ewentualne nieścisłości cenowe, błędne przekierowania lub zmiany w ofertach księgarni. Jeśli zauważysz nieprawidłowość, prosimy o zgłoszenie jej na adres: admin@lubimyczytac.pl. Dzięki Twojej informacji możemy jeszcze lepiej dbać o jakość działania naszej porównywarki.

Porównywarka z najlepszymi ofertami księgarń

W naszej porównywarce znajdziesz książki, e-booki i audiobooki z najpopularniejszych księgarń internetowych. Niektórzy partnerzy przygotowują dla użytkowników naszego serwisu specjalne rabaty, dlatego warto kupować książki przez lubimyczytać.pl. Oferty są prezentowane w trzech kategoriach: „Oferta dnia” (promocje partnerów),„Polecane księgarnie” (sprawdzeni partnerzy handlowi, z którymi współpracujemy na podstawie umów) oraz „Pozostałe”. W każdej kategorii kolejność prezentacji zależy od ceny produktu przekazanej przez księgarnie lub dostawcę porównywarki. Lubimyczytać.pl nie prowadzi sprzedaży i nie uczestniczy w procesie zakupowym po przekierowaniu na stronę sklepu. Mimo że dokładamy starań, aby wszystkie linki i informacje były aktualne, nie mamy wpływu na ewentualne nieścisłości cenowe, błędne przekierowania lub zmiany w ofertach księgarni. Jeśli zauważysz nieprawidłowość, prosimy o zgłoszenie jej na adres: admin@lubimyczytac.pl. Dzięki Twojej informacji możemy jeszcze lepiej dbać o jakość działania naszej porównywarki.

W naszej porównywarce znajdziesz książki, e-booki i audiobooki z najpopularniejszych księgarń internetowych. Niektórzy partnerzy przygotowują dla użytkowników naszego serwisu specjalne rabaty, dlatego warto kupować książki przez lubimyczytać.pl. Oferty są prezentowane w trzech kategoriach: „Oferta dnia” (promocje partnerów),„Polecane księgarnie” (sprawdzeni partnerzy handlowi, z którymi współpracujemy na podstawie umów) oraz „Pozostałe”. W każdej kategorii kolejność prezentacji zależy od ceny produktu przekazanej przez księgarnie lub dostawcę porównywarki. Lubimyczytać.pl nie prowadzi sprzedaży i nie uczestniczy w procesie zakupowym po przekierowaniu na stronę sklepu. Mimo że dokładamy starań, aby wszystkie linki i informacje były aktualne, nie mamy wpływu na ewentualne nieścisłości cenowe, błędne przekierowania lub zmiany w ofertach księgarni. Jeśli zauważysz nieprawidłowość, prosimy o zgłoszenie jej na adres: admin@lubimyczytac.pl. Dzięki Twojej informacji możemy jeszcze lepiej dbać o jakość działania naszej porównywarki.

Oceny książki Cyberwojna. Metody działania hakerów

Poznaj innych czytelników

59 użytkowników ma tytuł Cyberwojna. Metody działania hakerów na półkach głównych- Przeczytane 44

- Chcę przeczytać 15

- Posiadam 3

- Informatyka 2

- Nie_mam 1

- Kolejka4 Opis wystarczy 1

- Programowanie i IT 1

- Posiadam ebook 1

Opinie i dyskusje o książce Cyberwojna. Metody działania hakerów

Dziękuję za zwiększony ruch na głównej domenie czasopisma. Będziesz Pan wisiał hejterku. Miłego dnia.

Dziękuję za zwiększony ruch na głównej domenie czasopisma. Będziesz Pan wisiał hejterku. Miłego dnia.

Oznaczone jako spoiler Pokaż mimo toPrzeczytałem od deski do deski, żebyś ty nie musiał marnować czasu. Słaba technicznie, duże braki wiedzowe autora oraz nieprzystępny język. Do tego grafiki rodem z przedszkoda, AI robi lepsze. A tematyka tego typu jest lepiej dostępna w bardziej przyswajalnej formie na szkoleniach Sekuraka czy z3s. Dawidowi sporo brakuje do nich.

Przeczytałem od deski do deski, żebyś ty nie musiał marnować czasu. Słaba technicznie, duże braki wiedzowe autora oraz nieprzystępny język. Do tego grafiki rodem z przedszkoda, AI robi lepsze. A tematyka tego typu jest lepiej dostępna w bardziej przyswajalnej formie na szkoleniach Sekuraka czy z3s. Dawidowi sporo brakuje do nich.

Oznaczone jako spoiler Pokaż mimo toKonus napisał 25.03.2026: "...pracuję w firmie antywirusowej z Krakowa... Dzisiaj w 2026 już nikt nie pisze malware w asemblerze."

To na prawdę ty Konus? Ten któremu dają do analizy tylko ransomware w C#, bo nic nie potrafi? Nie pracuję w żadnej firmie antywirusowej, a miałem ostatnio do analizy implant w pamięci operacyjnej typu HTTP Stager napisany w Asemblerze x64, który później prowadził do ładunku (ang. payload) związanego z pewnym Command and Control Framework.

Konus napisał 25.03.2026: "...pracuję w firmie antywirusowej z Krakowa... Dzisiaj w 2026 już nikt nie pisze malware w asemblerze."

więcejOznaczone jako spoiler Pokaż mimo toTo na prawdę ty Konus? Ten któremu dają do analizy tylko ransomware w C#, bo nic nie potrafi? Nie pracuję w żadnej firmie antywirusowej, a miałem ostatnio do analizy implant w pamięci operacyjnej typu HTTP Stager napisany w Asemblerze x64,...

Cyberwojnę to mu chyba mama zrobiła, jak zobaczyła, że hakuje netflixem przez hbomaxa.

Cyberwojnę to mu chyba mama zrobiła, jak zobaczyła, że hakuje netflixem przez hbomaxa.

Oznaczone jako spoiler Pokaż mimo toInteresuje się hakingiem od lat 2000, kiedy jeszcze funkcjonował serwis hacking.pl, gdzie byłem redaktorem. Ta książką to bujdy i brednie, niewiele mające wspólnego z metodami działań hakerów. Pracowałem w wielu zagranicznych firmach, zajmowałem się tam analizą post-włamaniową i zabezpieczaniem sieci przed hakerami i czego jestem na 100% pewien, to to - że Pan Dawid nie ma za wiele doświadczenia w hakingu, a jedyna jego wiedza przekazana w tej książce pochodzi chyba z filmów o hakerach. Moje odczucia są takie, że chyba bardzo chciałby być hakerem i poruszać się w tym środowisku. Dziwny człowiek, kiepska książka.

Interesuje się hakingiem od lat 2000, kiedy jeszcze funkcjonował serwis hacking.pl, gdzie byłem redaktorem. Ta książką to bujdy i brednie, niewiele mające wspólnego z metodami działań hakerów. Pracowałem w wielu zagranicznych firmach, zajmowałem się tam analizą post-włamaniową i zabezpieczaniem sieci przed hakerami i czego jestem na 100% pewien, to to - że Pan Dawid nie ma...

więcejOznaczone jako spoiler Pokaż mimo toWyimaginowane opowieści, pracuję w firmie antywirusowej z Krakowa (kto ma wiedzieć ten wie). To stek bzdur, które nie mają jakiegokolwiek odzwierciedlenia w rzeczywistości. PS. Dzisiaj w 2026 już nikt nie pisze malware w asemblerze.

Wyimaginowane opowieści, pracuję w firmie antywirusowej z Krakowa (kto ma wiedzieć ten wie). To stek bzdur, które nie mają jakiegokolwiek odzwierciedlenia w rzeczywistości. PS. Dzisiaj w 2026 już nikt nie pisze malware w asemblerze.

Oznaczone jako spoiler Pokaż mimo toTytuł a treść to w tej pozycji to dwie różne rzeczy a pod tytuł to inna galaktyka. Początek to jakieś rozdziały o asemblerze wraz z architekturą. Później są fragmenty kodu z komentarzami pisane w C# z prostymi programami a la keylogger czy uruchomienie kamerki. Tak przy końcu jest opis czym jest malware i na co się dzieli. To tak bardzo lekko muska tytuł książki. Koniec to jakaś totalna historyjka, gdzie dzieciak ma policją i kłopoty prawne w sprawie piractwa. Jeszcze autor podbija sobie ocenę na Lubimy Czytać fałszywymi kontami. Litości!

Tytuł a treść to w tej pozycji to dwie różne rzeczy a pod tytuł to inna galaktyka. Początek to jakieś rozdziały o asemblerze wraz z architekturą. Później są fragmenty kodu z komentarzami pisane w C# z prostymi programami a la keylogger czy uruchomienie kamerki. Tak przy końcu jest opis czym jest malware i na co się dzieli. To tak bardzo lekko muska tytuł książki. Koniec to...

więcejOznaczone jako spoiler Pokaż mimo toNie kupie !

Nie kupie !

Oznaczone jako spoiler Pokaż mimo toRealVxEr (18.04.2022) napisał: „Gniot jakich mało, autor nigdy nie był na żadnej konferencji security w Polsce czy w USA, nigdy nie stworzył żadnego narzędzia do security, książka w połowie jest o assemblerze, wygląda jak zlepek treści z internetu wrzuconych do translatora... Unikać, strata pieniędzy!”

Odpowiedź: „Książka jest w połowie o Asemblerze. A jaki inny język przychodzi Ci do głowy, jeśli chodzi o audyt plików binarnych czy analizę/tworzenie malware? Jaki język widzisz w narzędziu IDA czy Ghidra? PHP?

Nie stworzył narzędzia do security? Poczytaj sobie może co to są umowy NDA o zachowaniu poufności. Nie każdy wrzuca wszystko co stworzył w internet.”

RealVxEr (18.04.2022) napisał: „Gniot jakich mało, autor nigdy nie był na żadnej konferencji security w Polsce czy w USA, nigdy nie stworzył żadnego narzędzia do security, książka w połowie jest o assemblerze, wygląda jak zlepek treści z internetu wrzuconych do translatora... Unikać, strata pieniędzy!”

więcejOznaczone jako spoiler Pokaż mimo toOdpowiedź: „Książka jest w połowie o Asemblerze. A jaki inny język...

Pakey napisał: "Strata czasu i pieniędzy na bajki wyssane z palca niepoparte żadnym CVE."

Popieram autora. Szczególnie jego ostatnią aktywność.

Pozdrawiam, CVE-2021-40444

Pakey napisał: "Strata czasu i pieniędzy na bajki wyssane z palca niepoparte żadnym CVE."

Oznaczone jako spoiler Pokaż mimo toPopieram autora. Szczególnie jego ostatnią aktywność.

Pozdrawiam, CVE-2021-40444