Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III

- Kategoria:

- informatyka, matematyka

- Format:

- papier

- Tytuł oryginału:

- Cybersecurity - Attack and Defense Strategies. 3rd Edition

- Data wydania:

- 2023-08-19

- Data 1. wyd. pol.:

- 2023-08-19

- Liczba stron:

- 592

- Czas czytania

- 9 godz. 52 min.

- Język:

- polski

- ISBN:

- 9788383224213

- Tłumacz:

- Lech Lachowski

Przyśpieszenie transformacji cyfrowej oznacza również uelastycznienie zasad pracy zdalnej. W takim środowisku zapewnienie cyberbezpieczeństwa jest trudniejsze, a złośliwe operacje stają się częstsze. Standardowy zestaw zabezpieczeń już nie wystarcza. Organizacje muszą przemyśleć swoje polityki bezpieczeństwa i dostosować je do nowych warunków. Na tym polu przewagę zyskuje się dzięki łączeniu taktyk defensywnych z ofensywnymi.

Ta książka jest skierowana do specjalistów IT, którzy zajmują się bezpieczeństwem IT, pentesterów, konsultantów ds. bezpieczeństwa lub tych, którzy chcą działać jako etyczni hakerzy. Podczas lektury przydatna będzie znajomość sieci komputerowych, chmury obliczeniowej i systemów operacyjnych. Dzięki lekturze zdobędziesz aktualne informacje o kluczowych aspektach oceny zagrożeń i stanu systemu bezpieczeństwa, a także o zasadach utrzymywania właściwego stanu zabezpieczeń. Dowiesz się także, jak powinien wyglądać proces reagowania na incydenty. Zapoznasz się z taktykami zespołu czerwonego oraz zespołu niebieskiego, a także z zasadami ich współdziałania. W tej publikacji znajdziesz dogłębne omówienie wzorców rozpoznawania nieregularnych zachowań w organizacji, technik analizy sieci i radzenia sobie ze złośliwym oprogramowaniem. Ta książka pozwoli Ci na ustalenie, jakich mechanizmów kontroli bezpieczeństwa potrzebujesz, jak je wdrożyć, a także jak przeprowadzać poszczególne etapy procesu reagowania na incydenty.

W tej książce:

- łagodzenie skutków incydentów i odzyskiwanie sprawności systemu

- ochrona obciążeń roboczych i kwestie zerowego zaufania

- najlepsze narzędzia, takie jak Nmap i Metasploit i framework MITRE ATT&CK

- bezpieczeństwo tożsamości i egzekwowanie reguł

- integracja systemów wykrywania zagrożeń z rozwiązaniami SIEM

Kup Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III w ulubionej księgarni

W naszej porównywarce znajdziesz książki, e-booki i audiobooki z najpopularniejszych księgarń internetowych. Niektórzy partnerzy przygotowują dla użytkowników naszego serwisu specjalne rabaty, dlatego warto kupować książki przez lubimyczytać.pl. Oferty są prezentowane w trzech kategoriach: „Oferta dnia” (promocje partnerów),„Polecane księgarnie” (sprawdzeni partnerzy handlowi, z którymi współpracujemy na podstawie umów) oraz „Pozostałe”. W każdej kategorii kolejność prezentacji zależy od ceny produktu przekazanej przez księgarnie lub dostawcę porównywarki. Lubimyczytać.pl nie prowadzi sprzedaży i nie uczestniczy w procesie zakupowym po przekierowaniu na stronę sklepu. Mimo że dokładamy starań, aby wszystkie linki i informacje były aktualne, nie mamy wpływu na ewentualne nieścisłości cenowe, błędne przekierowania lub zmiany w ofertach księgarni. Jeśli zauważysz nieprawidłowość, prosimy o zgłoszenie jej na adres: admin@lubimyczytac.pl. Dzięki Twojej informacji możemy jeszcze lepiej dbać o jakość działania naszej porównywarki.

Oceny książki Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III

Poznaj innych czytelników

4 użytkowników ma tytuł Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III na półkach głównych- Chcę przeczytać 3

- Przeczytane 1

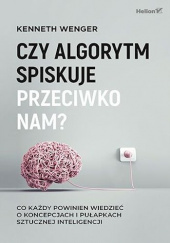

Czytelnicy tej książki przeczytali również

Cytaty z książki Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III

Bądź pierwszy

Dodaj cytat z książki Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III

Dodaj cytat

OPINIE i DYSKUSJE o książce Cyberbezpieczeństwo - strategie ataku i obrony. Wydanie III

WTF istny przepis jak zostać hakerem. A tak na poważnie to nie miałem bladego pojęcia. że jest tyle programów umożliwiających penetrowanie zasobów sieciowych. Po lekturze tylko się utwierdziłem w przekonaniu, że "obcy" są wśród nas.

WTF istny przepis jak zostać hakerem. A tak na poważnie to nie miałem bladego pojęcia. że jest tyle programów umożliwiających penetrowanie zasobów sieciowych. Po lekturze tylko się utwierdziłem w przekonaniu, że "obcy" są wśród nas.

Oznaczone jako spoiler Pokaż mimo to