Artykuły17. Nagroda Literacka Warszawy. Znamy 15 nominowanych tytułów

Artykuły17. Nagroda Literacka Warszawy. Znamy 15 nominowanych tytułów LubimyCzytać1

LubimyCzytać1 ArtykułyEkranizacja Chmielarza nadchodzi, a Netflix kończy „Wiedźmina” i pokazuje „Sto lat samotności”

ArtykułyEkranizacja Chmielarza nadchodzi, a Netflix kończy „Wiedźmina” i pokazuje „Sto lat samotności” Konrad Wrzesiński5

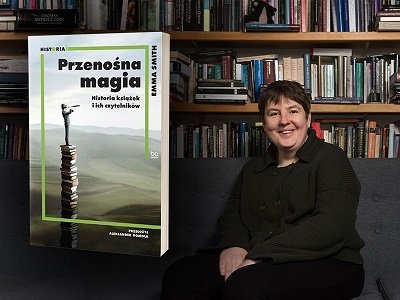

Konrad Wrzesiński5 ArtykułyCzy książki mają nad nami władzę? Wywiad z Emmą Smith, autorką książki „Przenośna magia“

ArtykułyCzy książki mają nad nami władzę? Wywiad z Emmą Smith, autorką książki „Przenośna magia“ LubimyCzytać1

LubimyCzytać1 ArtykułyŚwiatowy Dzień Książki świętuj... z książką! Sprawdź, jakie promocje na ciebie czekają!

ArtykułyŚwiatowy Dzień Książki świętuj... z książką! Sprawdź, jakie promocje na ciebie czekają! LubimyCzytać7

LubimyCzytać7

- Polecamy

Bezpieczeństwo informacji

Mikołaj Karpiński Wydawnictwo: PAK informatyka, matematyka

- Kategoria:

- informatyka, matematyka

- Wydawnictwo:

- PAK

- Data wydania:

- 2012-01-01

- Data 1. wyd. pol.:

- 2012-01-01

- Język:

- polski

- ISBN:

- 9788393050536

- Tagi:

- bezpieczeństwo informacji algorytmy bezpieczeństwa sygnalizacja napadu systemy bezpieczeństwa

Książka "Bezpieczeństwo informacji" przedstawia wybrane najważniejsze techniczne aspekty zabezpieczania danych, na poziomie algorytmów, implementacji metod matematycznych oraz operacji na danych. Dostęp do informacji o zabezpieczeniach i ich łamaniu jest z natury rzeczy trudny, ponieważ są one chronione przez firmy wdrażające zabezpieczenia w systemach.

Książka może pomóc wprowadzić studenta kierunku telekomunikacji, informatyki stosowanej, mechatroniki czy elektroniki, w świat współzawodnictwa firm - producentów systemów telekomunikacyjnych i pomiarowych, oraz hakerów. W książce zawarto stan dostępnej wiedzy w zakresie środków bezpieczeństwa informacji, w tym omówienie rodzajów ataków na systemy zawierające dane, sposoby zabezpieczeń kryptograficznych, maskowanie danych, systemy szyfrowania i ich odporność na ataki.

Książka jest przeznaczona dla studentów kierunków technicznych, którzy będą rozwijać, projektować i aplikować moduły ochrony informacji w nowoczesnych systemach transmisji i przetwarzania danych. Jest napisana w sposób przystępny, z uwzględnieniem stanu wiedzy na koniec roku 2011. Autorzy wskazali wiele oryginalnych rozwiązań jakie znalazły zastosowanie w praktyce. Przestudiowanie książki powinno uświadomić Czytelnikowi, jakie są podstawy matematyczne zabezpieczania informacji, jakie są ich ograniczenia, jak są pokonywane. Książka może też być przydatna dla pracowników działających w obszarze nowych technik informacyjnych w firmach, jako źródło prezentujące aktualną problematykę w sposób uporządkowany.Porównaj ceny

iPorównywarka z zawsze aktualnymi cenami

W naszej porównywarce znajdziesz książki, audiobooki i e-booki, ze wszystkich najpopularniejszych księgarni internetowych i stacjonarnych, zawsze w najlepszej cenie. Wszystkie pozycje zawierają aktualne ceny sprzedaży. Nasze księgarnie partnerskie oferują wygodne formy dostawy takie jak: dostawę do paczkomatu, przesyłkę kurierską lub odebranie przesyłki w wybranym punkcie odbioru. Darmowa dostawa jest możliwa po przekroczeniu odpowiedniej kwoty za zamówienie lub dla stałych klientów i beneficjentów usług premium zgodnie z regulaminem wybranej księgarni.

Za zamówienie u naszych partnerów zapłacisz w najwygodniejszej dla Ciebie formie:

• online

• przelewem

• kartą płatniczą

• Blikiem

• podczas odbioru

W zależności od wybranej księgarni możliwa jest także wysyłka za granicę. Ceny widoczne na liście uwzględniają rabaty i promocje dotyczące danego tytułu, dzięki czemu zawsze możesz szybko porównać najkorzystniejszą ofertę.Szukamy ofert...

Patronaty LC

Mogą Cię zainteresować

Oceny

Książka na półkach

- 1

- 1

- 1

Cytaty

Powiązane treści

Podobne książki

Przeczytaj także

OPINIE i DYSKUSJE

„Bezpieczeństwo informacji” to książka typowo dla pracowników naukowo-dydaktycznych wyższych uczelni technicznych kierunków: automatyka, elektronika, elektrotechnika, informatyka, mechatronika, teleinformatyka. Listę tę warto uzupełnić o kierunki elektronicznych systemów bezpieczeństwa, w tym systemy sygnalizacji włamania napadu, kontrolę dostępu (zarządzaną i nadzorowaną informatycznie),systemy ppoż., dźwiękowe systemy ostrzegania (DSO) oraz ich integrację, sieciowe systemy monitoringu wizyjnego (IP),elektroniczne systemy przywoławcze dla potrzeb szpitali i służby zdrowia, budynki inteligentne z okablowaniem strukturalnym, zdalne zarządzanie (sieciowe) elektronicznymi systemami bezpieczeństwa oraz zapewnienie bezpieczeństwa danych.

Przytoczone elektroniczne systemy bezpieczeństwa w bardzo wielu przypadkach są programowane i nadzorowane przez szeregowy system transmisji danych typu RS-232 (do 300 m) i RS-485 (do 1200 m).

Tematyka publikacji związana jest z zagadnieniami bezpieczeństwa transmisji danych (informacji) według National Science Foundation i kierowana do czternastu najpoważniejszych wyzwań XXI wieku. Merytorycznie podręcznik można podzielić na trzy główne części: analizy ataków na systemy transmisji danych, wyjaśnienia metod i systemów kryptograficznych oraz kryptoanalizę i odporność na ataki algorytmów szyfrowania.

W części pierwszej (rozdz. 1 i 2) autorzy (jest to praca zbiorowa pod redakcją Igora Piotra Kurytnika) przeprowadzili analizę ataków na systemy transmisji oraz bezpieczeństwa danych, w tym sieci bezprzewodowych (dynamiczne sieci mobilne, sensorowe sieci bezprzewodowe),a także dokładnie omówiono najnowsze ataki SCA, czyli uboczny upływ informacji pochodzący z elektronicznych urządzeń przesyłowych. Dotyczy to zwłaszcza ataków czasowych wraz z dokładną analizą wynikającą z rozchodzenia się fal elektromagnetycznych, mocy urządzeń nadawczych jak i błędów. Na koniec tej części zaproponowano współczesne algorytmy zapewniające bezpieczeństwo sieci bezprzewodowych spontanicznych jak i wspomnianych sensorowych (plus sposób realizacji tych zabezpieczeń).

W części drugiej (rozdz. 3 i 4) opisano metody kryptograficzne oparte na krzywych eliptycznych oraz systemy szyfrowania strumieniowego stosowanego w rozwiązywaniu problemów bezpieczeństwa danych.

Rozdziały 5 i 6 omawiają kryptoanalizę szyfrów strumieniowych i ich odporności na ataki algorytmów szyfrowania, a także przedstawiono zagadnienia poświęcone wyjaśnieniu określonych odporności: najnowszych i współczesnych algorytmów potęgowania modularnego wraz z szyframi symetrycznymi (blokowymi) na ataki, które są bazowane w wyniku analizy mocy.

Czego zabrakło w publikacji? Bezpieczeństwo informacji jest elementem elektronicznych systemów bezpieczeństwa, do których zaliczamy m. in. System Sygnalizacji Napadu i Włamania o charakterach skupionym, rozproszonym i mieszanym, wyposażonym w moduły ETHM do współpracy z sieciami informatycznymi i adresy IP, systemy kontroli dostępu oraz te wszystkie wymienione we wstępie. Wymienione systemy bezpieczeństwa, stosowane w sieciach informatycznych, wymagają starannej ochrony danych. W tym celu bardzo często stosuje się system SSH (Secure Shell – bezpieczna powłoka). Jest to protokół umożliwiający zdalne sterowanie innym komputerem w bezpieczny sposób. Protokół SSH niemalże zastąpił używany wcześniej w tym celu telnet. Dobrze by było gdyby autorzy uwzględnili tę szczególną ochronę danych w wymienionych elektronicznych systemach bezpieczeństwa. W obiektach o charakterze specjalnym dodatkowo chroni się dane w sposób mechaniczny, stosując ekranowanie magistral transmisyjnych, komputerów i monitorów.

Analizując poszczególne rozdziały książki, należy pogratulować autorom ogromnego wkładu pracy przy opracowywaniu bardzo wartościowej i potrzebnej publikacji. Bezpieczeństwo informacji przy dynamicznym rozwoju informatyki to bardzo poważne wyzwanie. Zakres i cel podręcznika, jak również stosowane metody ochrony danych, odpowiadają w moim przekonaniu aktualnemu stanowi wiedzy, co samo w sobie stanowi o jakości opracowania.

„Bezpieczeństwo informacji” to książka typowo dla pracowników naukowo-dydaktycznych wyższych uczelni technicznych kierunków: automatyka, elektronika, elektrotechnika, informatyka, mechatronika, teleinformatyka. Listę tę warto uzupełnić o kierunki elektronicznych systemów bezpieczeństwa, w tym systemy sygnalizacji włamania napadu, kontrolę dostępu (zarządzaną i nadzorowaną...

więcej Pokaż mimo to